Ron Amadeo

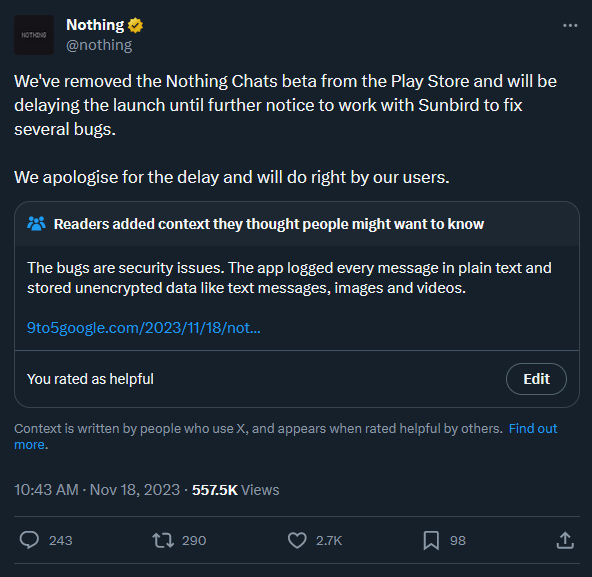

Het blijkt dat bedrijven die de veiligheidsvraagstukken van de media belemmeren eigenlijk niet zo goed zijn in beveiliging. Afgelopen dinsdag beweerde Nothing Chats – een chat-app van Android-maker Nothing en app-startup Sunbird – het iMessage-protocol van Apple te kunnen hacken en Android-gebruikers blauwe bubbels te geven. We hebben Sunbird meteen aangemerkt als een bedrijf dat ongeveer een jaar lang loze beloftes heeft gedaan en nalatig leek op het gebied van beveiliging. De app werd vrijdag sowieso gelanceerd en werd vanwege tal van beveiligingsproblemen direct verscheurd door internet. Het duurde nog geen 24 uur voordat Nothing zaterdagochtend de app uit de Play Store haalde. Sunbird, waarvan Nothing Chat slechts een herontwerp is, is ook ‘gepauzeerd’.

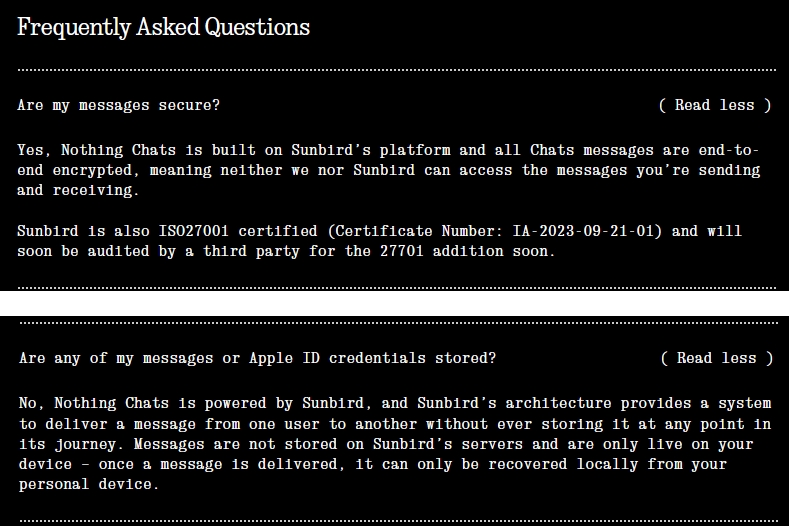

Het aanvankelijke verkooppraatje voor deze app – dat je zou inloggen op iMessage op Android als je je Apple-gebruikersnaam en -wachtwoord zou overhandigen – was een enorme veiligheidswaarschuwing, wat betekende dat Sunbird een zeer veilige infrastructuur nodig had om rampen te voorkomen. In plaats daarvan bleek de app niet zo veilig als hij zou kunnen zijn. Hier is de niets-verklaring:

Niets De chat is gesloten.

Hoe ernstig zijn de veiligheidsproblemen? beide 9to5Google En Tekst.com (Die hij bezit automatisch, het bedrijf achter WordPress) heeft zeer slechte beveiligingspraktijken aan het licht gebracht. Niet alleen was de app niet end-to-end gecodeerd, zoals Nothing en Sunbird meerdere keren beweerden, maar Sunbird registreerde de berichten ook en sloeg ze in platte tekst op in beide bugrapportageprogramma’s. schildwacht En In de Firebase-winkel. De authenticatietokens worden via niet-versleutelde HTTP verzonden, zodat dit token kan worden onderschept en gebruikt om uw berichten te lezen.

Het onderzoek van Text.com bracht een stapel kwetsbaarheden aan het licht. De blog zegt: “Wanneer een gebruiker een bericht of bijlage ontvangt, wordt dit niet gecodeerd aan de serverzijde totdat de client een verzoek verzendt om het te bevestigen en uit de database te verwijderen. Dit betekent dat een aanvaller die is geabonneerd op de Firebase Realtime DB dit zal doen altijd toegang hebben tot de berichten vóór of op het moment dat ze door de gebruiker worden gelezen.” Text.com kon de authenticatiecode onderscheppen die via niet-versleutelde HTTP werd verzonden en zich abonneren op wijzigingen in de database. Dit betekent live updates van “inkomende en uitgaande berichten, accountwijzigingen, enz.”, niet alleen van henzelf, maar ook van andere gebruikers.

Text.com heeft een Bewijs van concept De applicatie die uw zogenaamd end-to-end gecodeerde berichten van Sunbird-servers kan ophalen. Batuhan Ikuz, een productingenieur bij Text.com, heeft ook een tool uitgebracht waarmee een deel van uw gegevens van de servers van Sunbird wordt verwijderd. Içöz raadt alle Sunbird/Nothing Chat-gebruikers aan om nu hun Apple ID te wijzigen, hun Sunbird-sessie te annuleren en “ervan uit te gaan dat uw gegevens al zijn gecompromitteerd”.

9to5Google Dylan Russell Ik bekeek de app en ontdekte dat, naast alle openbare tekstgegevens, “alle documenten (foto’s, video’s, audio, pdf’s, vCards…) die via Nothing Chat en Sunbird worden verzonden, openbaar zijn.” Russell ontdekte dat Sunbird momenteel 630.000 mediabestanden heeft opgeslagen, en het lijkt erop dat hij er toegang toe heeft. De Sunbird-app stelde voor dat gebruikers vCards – virtuele visitekaartjes gevuld met contactgegevens – overdragen en Russell zegt dat de persoonlijke gegevens van meer dan 2.300 gebruikers toegankelijk waren. Russell noemt het hele fiasco “waarschijnlijk de grootste privacy-nachtmerrie die ik in jaren van een telefoonfabrikant heb gezien.”

Niets belooft veiligheid, die niet ongelooflijk is neergehaald.

Ondanks dat Sunbird de oorzaak was van deze enorme ramp, was hij tijdens deze hele puinhoop vreemd genoeg kalm gebleven. De X-pagina (voorheen Twitter) van de app zegt nog steeds niets over het afsluiten van Nothing Chats of Sunbird. Dit is waarschijnlijk het beste, omdat sommige van de eerste reacties van Sunbird op de veiligheidsproblemen die vrijdag zijn geuit niet afkomstig lijken te zijn van een competente ontwikkelaar. In het begin het bedrijf Verdedig het gebruik ervan Ongecodeerde HTTP voor sommige webtransacties, vertelde Bajaria van Text.com: “HTTP wordt alleen gebruikt als onderdeel van het eerste eenmalige verzoek van de app om de back-end te informeren over de volgende iMessage-verbindingsfrequentie die zal volgen via een afzonderlijk communicatiekanaal. Vanaf het begin concentreerde Sunbird zich op beveiliging.“Uit het onderzoek van Text.com bleek dat dit een ‘load-balanced Express-server was die geen SSL implementeerde, zodat een aanvaller gemakkelijk verzoeken kon onderscheppen.'” Door dit gebruik van HTTP kon Text.com authenticatietokens onderscheppen.

Moderne best practices op het gebied van beveiliging zeggen dat het nooit acceptabel is om niet-gecodeerde HTTP te gebruiken voor welke online transactie dan ook, en veel platforms blokkeren standaard HTTP-transmissies in platte tekst volledig. Chrome geeft een waarschuwing op de volledige pagina weer wanneer wordt geprobeerd toegang te krijgen tot een HTTP-pagina en vraagt de gebruiker op een waarschuwingsbericht te klikken. Android Schakel duidelijke tekst uit verkeer standaard en heeft een ontwikkelaar nodig om een speciale vlag uit te voeren zodat het verzoek kan worden doorgegeven. Projecten als Let’s Encrypt hebben het gebruik van HTTPS niet alleen eenvoudig en gratis gemaakt, maar ook daadwerkelijk Makkelijker Om alles te versleutelen, omdat u niet met alle beveiligingsbarrières te maken krijgt. Dit zijn de basisprincipes van het internetgebruik in 2023, en het is schokkend om te zien dat elke ontwikkelaar daartegen in discussie gaat, vooral als die ontwikkelaar ook vertrouwd wil worden met je Apple-account. Het zou anders zijn als dit een grote fout was, maar Sunbird vond het oké!

Er leek niet altijd een Android-fabrikant te zijn die meer een hype dan een inhoud was, maar nu kunnen we het woord ‘slordig’ aan die lijst toevoegen. Het bedrijf bundelde de krachten met Sunbird, vernieuwde de app en creëerde een portfolio Promotionele website En Youtube videoEn hij coördineerde een mediaverklaring met Beroemde YouTubersEn dat allemaal zonder ook maar de geringste due diligence te doen op de apps van Sunbird of beveiligingsclaims. Het is ongelooflijk dat deze twee bedrijven zo ver hebben kunnen komen, aangezien de lancering van Nothing Chats een systemische beveiligingsfout bij twee hele bedrijven vereiste.

Niets beweert dat de app terug zal komen zodra Sunbird “verschillende bugs heeft opgelost”. Als je hele applicatie is gebouwd zonder dat je je zorgen hoeft te maken over de beveiliging, zie ik niet hoe je dat binnen een week of twee kunt oplossen. Als Nothing Chats terugkeert naar de Play Store, zal iemand het dan nog steeds voldoende vertrouwen om zijn inloggegevens in te voeren?

“Hipster-Friendly Explorer. Award-Winning Coffee Fanatic. Analyst. Problem Solver. Troublemaker.”

More Stories

Het nieuwe probleem met het opnieuw instellen van het Apple ID-wachtwoord treft iPhone-, iPad- en MacBook-gebruikers

Het Apple-evenement van volgende maand zal naar verluidt “vergezeld worden van een evenement in Londen”

Apple's nieuwste generatie MacBook Pro 16 is te koop voor de beste prijs tot nu toe